Появился инструмент для расшифровки файлов, заражённых вирусом Petya

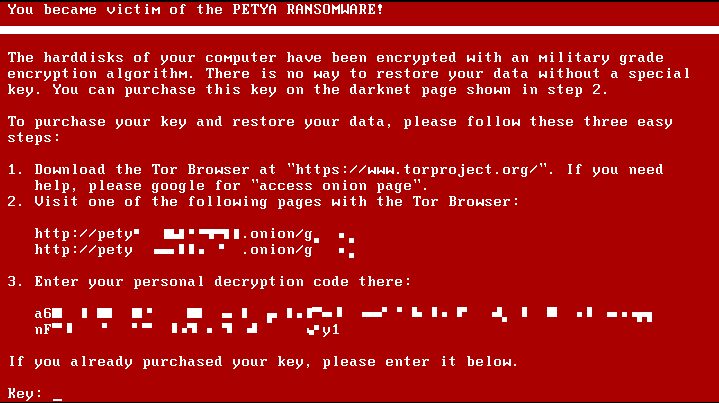

После июньской эпидемии шифровальщика NotPetya, авторы оригинального вымогателя, от которых давно ничего не было слышно, вновь проявили активность. Разработчики оригинального вируса сообщили, что они изучают код NotPetya и попробуют применить для зашифрованных файлов ключи от Petya. Тогда ИБ-специалисты предположили, что у авторов оригинального шифровальщика вряд ли что-то получится, так как NotPetya повреждает структуру диска умышленно, в частности шифрует MFT и удаляет ключ. После этого расшифровать полученный результат, скорее всего, не сможет уже никто.

Судя по всему, эксперты оказались правы, так как в начале июля 2017 года разработчики Petya попросту «умыли руки», опубликовав в открытом доступе защищенный паролем архив с мастер-ключом для всех версий Petya: оригинального шифровальщика 2016 года; второй версии Petya, объединенной с вымогателем Mischa; и третьей версии, известной под названием GoldenEye.

Подлинность опубликованного ключа быстро подтвердили ИБ-специалисты, а появление инструмента для спасения данных стало лишь вопросом времени. Теперь компания Malwarebytes Labs, совместно с независимой специалисткой, известной под псевдонимом Hasherezade, представила бесплатный декриптор. Подробную инструкцию по использованию инструмента можно найти в блоге компании, а исходники Hasherezade уже опубликовала на GitHub. Как и предполагалось, утилита работает против оригинальной версии шифровальщика, известной как Red Petya или просто Petya, обеих версий Green Petya, объединенного с Mischa, а также Goldeneye.

Эксперты предупреждают, что перед началом расшифровки информации стоит сделать дополнительный бэкап данных, так как в ходе работы инструмента могут возникать «зависания», и некоторые файлы могут оказаться повреждены.

К сожалению, дешифровщик никак не поможет пользователям, пострадавшим от недавней эпидемии вымогателя NotPetya, так как использованная в ходе атак малварь слишком сильно отличалась от своего «прародителя», а также повреждала данные на жестких дисках жертв намеренно и практически безвозвратно.